热门主题

态势感知之攻击链分析

2019-09-12 13:57:2814239人阅读

前言

在公有云部署游戏业务是目前App游戏上线的主要运营模式,因为App游戏运营图的就是快,有价值的App上线一周就能看出未来盈利趋势。竞争对手就会紧盯对方安全问题,最简单最直接的就是DDoS攻击,但是伴随着黑客团队的技术水平的提高,通过入侵的方式干掉竞争对手也是一个不错的选择。

但是我们反观一下云租户的现状:

手游厂商也不太重视安全投入,以为使用免费的安全解决方案就能解决问题,收费的产品就买一个高防IP就完事,等到出事的时候就后悔莫及。决策者安全意识不强。

其次100台vm(4core/16G/4m)+10个RDS(2core/8G/500G)一个月费用:7万多,10%投入:7000,买100点态势感知应该够,租户对云安全方面的投入验证不足,发现入侵没一个顺手的工具,效率上不去。

没有一个好的安全运营人员,配合安全产品运营做好游戏运营,但是据我了解,绝大部分游戏公司都是拿通用运维当安全运营用。

入侵调查

下面以一个真实的案例,和大家聊聊,如何串联攻击链。

stage one:分布式暴力破解

一般入侵流程都分5个阶段:

侦察——主动收集数据

漏洞扫描——使用收集的数据检查网络是否存在漏洞

获得访问权限

维持访问权限

搞破坏

借助网络入侵检测(NIDS)事件,您通常能够在攻击者获得访问权限之前检测到大多数“主动”侦察和漏洞扫描并进行处理。

扫描类型

侦察是指入侵者与目标系统合作以收集有关开放端口,开放服务,应用程序,操作系统,LAN / WAN设备模型的信息。攻击者使用的一些常见“主动”工具是Nmap,Hping3,FOCA,Recon-ng,zMap等。

漏洞扫描是一种安全技术,用于通过在资产上引入网络漏洞测试来识别计算机系统中的安全漏洞。出于安全考虑,个人或网络管理员可以使用漏洞扫描。试图未经授权访问计算机系统的黑客也可以使用它。

哪些事件可以检测扫描?出现在以下某个类别上的事件:

扫描规则:这些规则检测“主动”侦察和使用某些漏洞扫描工具。您可以在参考事件的规则:https://rules.emergingthreats.net/open/suricata-4.0/rules/emerging-scan.rules

漏洞攻击规则:检测直接攻击的规则。您可以在参考事件的规则:https://rules.emergingthreats.net/open/suricata-4.0/rules/emerging-exploit.rules

在此次安全事件中,触发了暴力破解规则:ET SCAN LibSSH Based Frequent SSH Connections Likely BruteForce Attack,

另外,在主机层面,我们上传了用户的登陆流水(/var/log/secure),进入elk中,通过ssh登陆日志格式解析,提取出每个访问IP的登陆成功和失败的频率,从中我们发现有多个IP组成了分布式暴力破解集群对云主机进行攻击,根据爆破的次数来看每个IP也就执行了2000多次,而且主机SSH密码相当复杂同时也超过了12位,很明显是针对该用户产生的独立的密码库,也许还使用了以前暴露的社工库。

stage Two:登陆服务器下载恶意软件并且执行

这个步骤就比较简单,登陆到服务器执行下载命令,赋权,本地执行。

chmod 0755 /usr/bin/sslog

nohup /usr/bin/sslog > /dev/null 2>&1 &

我们通过命令行审计自动化手段,上传日志分析,有以上连续执行动作,告警。

stage Three:运行恶意软件,对外DDoS。

sslog软件又启动了另外一个进程对外DDoS攻击。用户反馈,游戏掉线和卡顿,给用户造成经济损失,升级带宽无效。

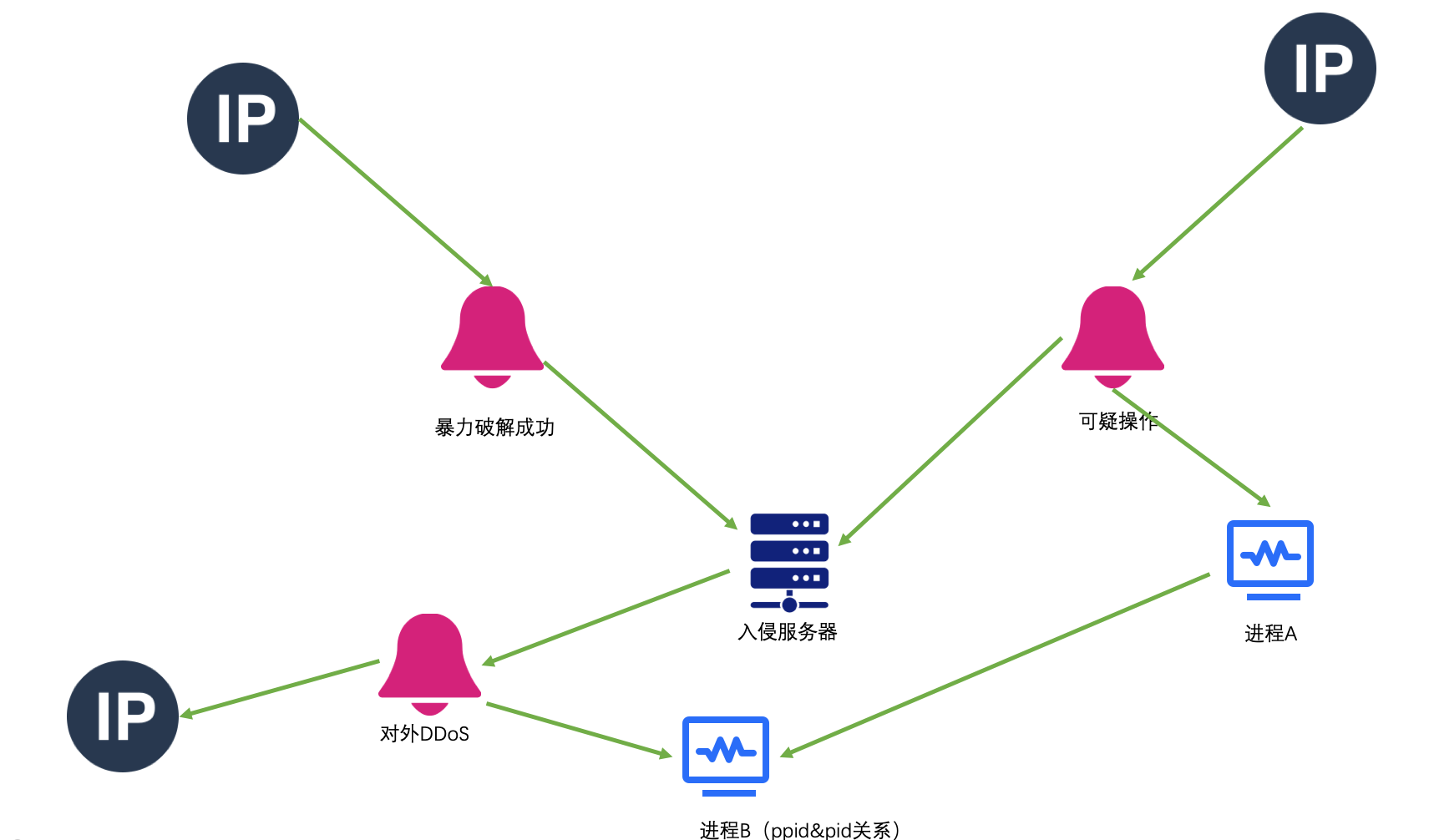

最终的攻击链如下:

总结

对于用户来说,态势感知能给用户带来的价值就是,通过自动化运营的手段提升管理效率。也希望在公有云租户在安全方面投入更多,因为App游戏按照正常来讲,是可以赚钱的。防止竞争对手针对性攻击是非常必要的。

本文转载自:嘶吼

原文地址: https://www.4hou.com/business/19732.html

原文作者:bt0sea