热门主题

pay2key溯源:伊朗黑客

2020-11-16 14:48:5317615人阅读

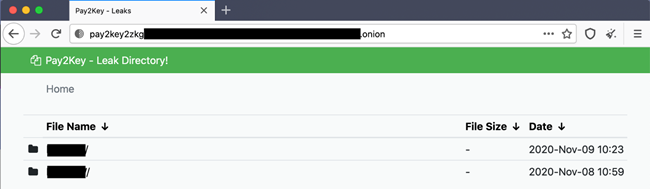

上周,checkpoint研究人员发布了关于新出现的勒索软件 Pay2Key 攻击的预警信息。随后,研究人员进行了进一步调查,发现勒索软件攻击的目标主要是以色列公司。勒索软件会在受害者网络中快速传播,网络中大部分都会被加密,并留下勒索信息,威胁不支付赎金就泄露窃取的公司数据。

有多家公司都选择支付了赎金,因此可以通过赎金来追踪攻击活动背后的攻击者。研究人员与区块链情报公司Whitestream 联合分析发现支付的赎金比特币都流向了一家伊朗的比特币交易所。

虽然大多数公司位于以色列,但Swascan 研究人员发现有受害者位于欧洲。

图 1: Pay2Key 加密的其他目标

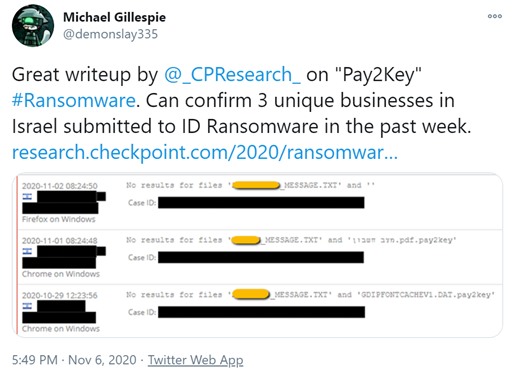

Double Extortion

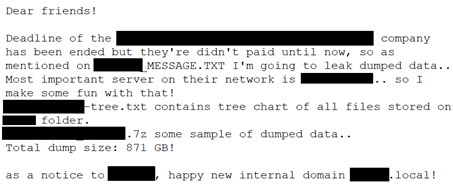

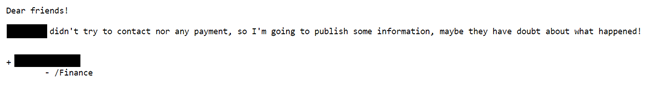

Double Extortion是近期勒索软件攻击的一种新趋势,即威胁泄露从受害者网络中窃取的数据来迫使受害者支付赎金。Pay2Key 运营者也使用了这一技巧。

图 2: Pay2Key 威胁泄露受害者数据

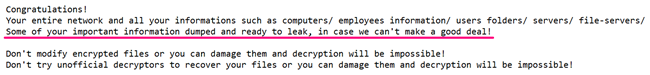

Pay2Key 作者启用了一个新的Onion 网站,准备分享那些不愿意支付赎金的Pay2Key 受害者的数据。

图 3: Pay2Key 计划用于分享泄露数据的站点

目前,没有支付赎金的受害者是3家以色列公司。每家受害者公司泄露的数据都被上传到该网站的一个指定的文件夹中,以及攻击者留下的信息。信息中有关于受害者数字资产的敏感信息,包括域名、服务器、备份的细节。

图 4: 为一家法律公司定制的数据泄露信息

图 5: 督促游戏开发公司支付赎金的更新信息

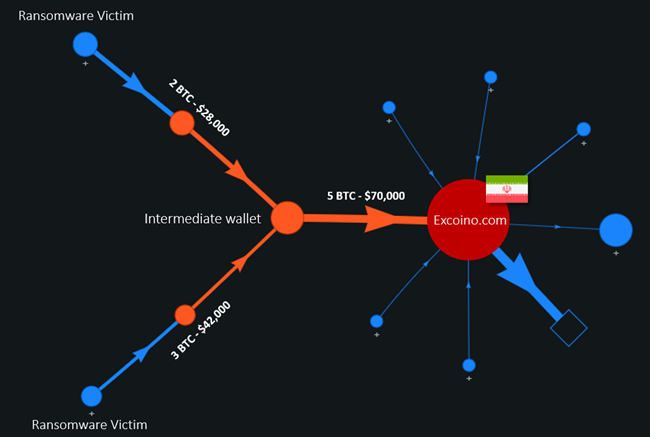

赎金流分析

根据目前的数据,至少有4家受害者公司支付的赎金。在Whitestream 公司的协助下,研究人员对勒索赎金使用的比特币进行了追踪,发现了一家名为Excoino 的伊朗加密货币交易所。

图 6: 受害者与目标交易所之间的比特币交易流

交易流从支付勒索赎金的比特币钱包开始。受害者向勒索信中的钱包地址支付后,攻击者就会立刻将钱转到一个即时钱包中,该钱包在许多受害者的勒索支付中都使用过。然后,比特币会被转移到一个与high activity cluster相关的最终的钱包地址。high activity cluster一般是与比特币市场相关的金融实体相关的组织,一般来说是交易所。

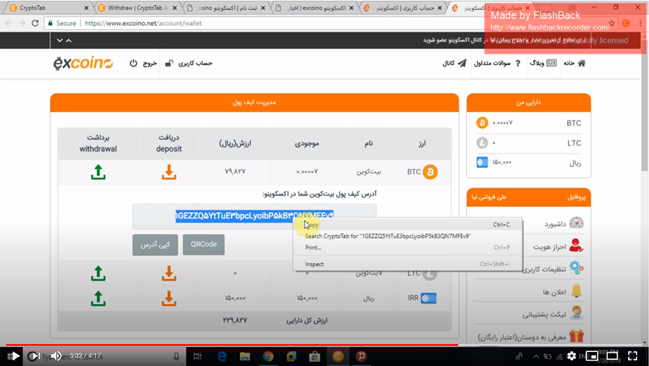

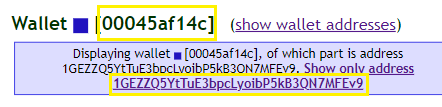

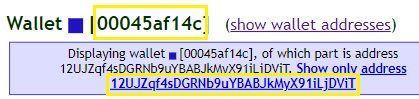

为了验证最终的钱包地址和Excoino 交易所的关系,研究人员使用WalletExplorer 服务和一个已知的Excoino 钱包地址。

图 7:在YouTube教程上找到的与Excoino 交易所相关的比特币去钱包

研究人员分析图7中的比特币地址以及最终的钱包地址,发现cluster id [00045af14c] 是相同的。

图 8: 已知的Excoino 钱包

图 9: 与攻击活动相关的一系列交易中的最终钱包

Excoino是一家为伊朗人民提供安全加密货币交易服务的伊朗公司。注册需要用户持有有效的伊朗手机号码和ID/Melli code (کد ملی)。要在交易所交易,也需要提供ID。

根据规定,Excoino称所有可疑的交易都会报告给伊朗网络警察FATA进行下一步调查。

这表明,最终钱包的所有者可能是伊朗人,也可能是以色列Pay2Key勒索攻击活动背后的攻击者。

总结

Pay2Key是一起主要攻击以色列的勒索软件攻击活动。攻击中使用了double extortion 技巧,迫使受害者支付赎金。研究人员通过支付的比特币赎金进行溯源,发现勒索赎金流向了一家伊朗加密货币交易所,这表明该起攻击活动背后的攻击者应该是伊朗人。

本文翻译自:https://research.checkpoint.com/2020/pay2key-the-plot-thickens/